Возрождение ГОСТ Р 57580.1: практический гайд по внедрению

В этой статье разберем для кого и почему ГОСТ 57580.1 вновь скоро станет актуален, после чего нетипично глубоко для формата статьи окунемся в сами требования к управлению и обеспечению ИБ.

Всем привет, меня зовут Сторож Алексей, я ведущий консультант AKTIV.CONSULTING в финансовой отрасли, и в этой статье я хочу подробно поговорить о стандарте, который существует уже не мало лет: кто-то его любит, кто-то ненавидит, а для кого-то вроде меня это любимая работа. За последние годы я провел почти два десятка аудитов и хотел бы поделиться своими знаниями.

В этой статье разберем для кого и почему ГОСТ 57580.1 вновь скоро станет актуален, после чего нетипично глубоко для формата статьи окунемся в сами требования к управлению и обеспечению информационной безопасности (ИБ).

Также поговорим о том, как подойти к внедрению организационных и технических мер на практике, с чего начать и как подготовиться к внешнему аудиту.

Введение

Банк России (БР) продолжает не только выпускать новые требования, но и распространять старые: в скором времени ГОСТ Р 57580.1 получит второе дыхание и станет актуален как никогда!

Для начала краткий ликбез:

- ГОСТ Р 57580.1 (ГОСТ) — стандарт по защите информации для финансовых организаций (ФО), вышедший еще в далеком 2017 году;

- ГОСТ включает в себя суммарно более 400 организационных и технических мер;

- набор мер делится на три уровня защиты (УЗ) — минимальный (3), стандартный (2) и усиленный (1);

- ГОСТ содержит информацию о том кому и какого уровня меры необходимо выполнять устанавливает БР в различных Положениях;

- начиная со 2 уровня в Положениях БР также устанавливается требования к срокам и результатам периодической внешней оценки соответствия.

Хорошо, вроде разобрались, но ГОСТ от 2017 года, а значит все уже реализовали требования или даже не раз прошли оценку соответствия, так ведь? А если нет, то почему внедрение требований по ГОСТ вновь станет актуальным и, главное — для кого?

И тут мы подходим к основным причинам написания этой статьи:

1) Требования ГОСТ распространятся на поставщиков ИТ- и ИБ-услуг:

- атаки на цепочку поставок не уходят из трендов, на фоне чего разговоры про безопасность подрядчиков звучат в том числе и от БР на пленарных сессиях;

- в ноябре 2025 года БР уже разослал ФО письма с указанием о необходимости предъявлять своим поставщикам услуг требования о соответствии ГОСТ, а уже в феврале запланирована соответствующая проверка самых крупных ФО.

2) Изменится Положение БР № 757-П:

- в область действия требований 3 УЗ попадут микрофинансовые организации (МФО), которых все это время ГОСТ мягко обходил стороной;

- регистраторов, страховые компании (СК) и негосударственные пенсионные фонды (НПФ) переводят из 3 на 2 УЗ, отчего у них появится необходимость подтвердить свой уровень соответствия и отчитаться перед БР.

3) Завершен пересмотр ГОСТ 57580.1, .2 и .5 внутри ТК 122, в рамках которого мне удалось отследить позицию БР по многим вопросам.

Резюмируя, эта статья будет полезна:

- Поставщикам услуг, работающим с ФО:

- облачным провайдерам (самые крупные, кстати, уже превентивно получили свой сертификат),

- хостингам и дата-центрам,

- компаниям, осуществляющим внешнюю поддержку ИТ-систем,

- вендорам систем и средств защиты,

- интеграторам (поставщикам решений),

- внешним центрам реагирования на инциденты (SOC),

- поставщикам телекоммуникационных и сетевых решений,

- поставщикам услуг резервного копирования и восстановления.

- ФО, которых коснулись изменения 757-П:

- МФО (МКК),

- Регистраторам,

- СК,

- НПФ.

- Всем новым ФО, которым еще предстоит выстроить свою безопасность.

- Ну и просто комплаенс-специалистам, которые работают или планируют работать (привет, студенты) в финансовом секторе.

Управление ИБ

Безопасность начинается не с конкретных защитных мер, а с процессов по ее управлению. В качестве основного принципа управления системой защиты информации по ГОСТ лежит цикл Деминга (PDCA): Планируй (Plan) — Реализуй (Do) — Контролируй (Check) — Совершенствуй (Act). Да, это не изобретение БР, однако наш регулятор идет дальше в попытке стандартизировать вообще все процессы управления ИБ.

Чтобы не распыляться и разложить все по полочкам, 4 блока мер PDCA условно разделим на еще 4 направления управления ИБ:

1) Управление требованиями

P) Планирование — определяем контур и методы защиты:

- определение области применения требований,

- регламентация выбора и порядка применения мер.

D) Реализация — выявляем конкретно что мы будем защищать и, собственно, защищаем это:

- учет всех объектов и ресурсов доступа,

- реализация запланированных мер.

C) Контроль — проверяем защищается ли все что нужно и как нужно:

- инвентаризация объектов и ресурсов,

- внутренний аудит фактического применения мер.

A) Совершенствование — корректируем подход, внедряем новые требования:

- пересмотр и расширение состава мер,

- пересмотр области применения.

2) Управление средствами защиты

P) Планирование — перед внедрением СЗИ документируем, как оно должно быть развернуто:

- разработка рабочей документации на этапе внедрения СЗИ:

- правила размещения в инфраструктуре,

- стандарты конфигураций.

D) Реализация — внедряем и настраиваем СЗИ согласно ранее разработанной документации:

- внедрение (размещение) и первичная настройка,

- централизация управления агентами.

C) Контроль — следим, чтобы ничего не изменилось:

- периодический контроль размещения и конфигураций,

- сбор логов изменений настроек.

A) Совершенствование — корректируем настройки, внедряем новые СЗИ:

- пересмотр и расширение состава СЗИ.

3) Управление знаниями

P) Планирование:

- разработка руководств на СЗИ: роли «оператора» и «контролера»

D) Реализация:

- обучение ИБ работе с СЗИ,

- обучение ИТ по ИБ,

- назначение соответствующих ролей и обязанностей.

C) Контроль:

- проверка:

- назначения ролей,

- выполнения руководств,

- знаний.

A) Совершенствование:

- пересмотр руководств и процесса обучения.

4) Управление непрерывностью защиты

P) Планирование:

- разработка планов восстановления СЗИ.

D) Реализация:

- сертификация или оценка доверия СЗИ,

- обеспечение отказоустойчивости,

- наличие техподдержки от вендора или его дистрибьютора.

C) Контроль:

- контроль безотказного функционирования,

- регистрация сбоев (отказов),

- обновление сигнатур.

A) Совершенствование:

- пересмотр плана восстановления,

- анализ сбоев и повышение отказоустойчивости.

Примечание: меры по обеспечению операционной надежности всей ИТ-инфраструктуры приведены в отдельном стандарте ГОСТ Р 57580.4

Обеспечение ИБ

Мы разобрались с тем, как ИБ управлять. Настало время рассказать о том, как ИБ обеспечивать. ГОСТ выделяет 8 основных процессов обеспечения ИБ, и, чтобы помочь разобраться в нескольких сотнях формулировок БР, я тезисно приведу пересказ полного перечня всех мер (для 1УЗ) понятным языком.

1) Управление доступом:

- Управление учетными записями:

- уникальные учетные записи и запрет на использование групповых,

- инвентаризация учетных записей,

- назначение владельцев логического доступа, с которыми нужно согласовывать предоставление и отзыв прав,

- ролевая модель,

- логи управления правами.

- Идентификация, аутентификация, авторизация:

- парольная политика,

- многофакторная аутентификация для администраторов (2УЗ) / для всех (1УЗ),

- аутентификация АРМ,

- параметры и условия для блокировки сессии,

- пароль на BIOS,

- хранение паролей,

- логи аутентификации персонала и сервисов.

- Контроль физического доступа:

- доступ штатных работников и третьих лиц, а также технического персонала,

- назначение владельцев помещений, с которыми нужно согласовывать предоставление и отзыв прав доступа,

- видеонаблюдение и сроки хранения записей,

- не только СКУД, но и механические замки,

- охрана и пожарная сигнализация,

- контроль доступа к шкафам в серверной,

- защита общедоступных объектов (банкоматы, платежные терминалы и т.п.),

- логи СКУД.

- Идентификация и учет:

- учет и контроль состава АС, виртуальных машин (ВМ), баз данных (БД), сетевых хранилищ (файловых шар), оборудования, банкоматов и платежных терминалов,

- контроль создания, удаления и резервного копирования ВМ, БД и файловых шар,

- соответствующие логи.

2) Защита вычислительных сетей:

- Сегментация и межсетевое экранирование:

- изоляция контура от иных систем,

- сегмент тестирования и разработки,

- сегменты АРМ пользователей и АРМ администраторов,

- сегмент банкоматов/терминалов,

- контроль взаимодействия меду сегментами, включая фильтр на прикладном уровне (L7),

- NAT,

- DMZ,

- логи сетевого оборудования.

- Выявление вторжений и сетевых атак:

- IPS/IDS,

- AntiDDoS,

- WAF,

- AntiSPAM,

- их логи.

- Защита внешних каналов:

- https,

- VPN.

- Защита беспроводных сетей:

- аутентификация по сертификату, а не паролю,

- WPA 2/3,

- отдельный сегмент для контроллера и точек доступа,

- логи попыток подключения и изменения параметров оборудования.

3) Контроль целостности и защищенности:

- выявление и устранение уязвимостей,

- сканирование настроек,

- своевременное обновление ПО,

- резервное копирование,

- контроль целостности и доверенная загрузка,

- контроль состава ПО на АРМ и серверах,

- выявление использования мобильного кода

- соответствующие логи.

4) Защита от вредоносного кода:

- антивирусы разных производителей для уровней серверов, АРМ и межсетевого трафика,

- антивирус на банкоматах/терминалах,

- контроль подключаемых машинных носителей информации (МНИ),

- контроль МНИ, которые принесли «извне», на отдельном АРМ

- периодичность сканирования,

- обновление сигнатур,

- контроль отключения антивируса,

- логи антивируса.

5) Предотвращение утечек:

- ограничение использования следующих каналов — почта, печать, интернет, МНИ,

- DLP,

- настройки безопасности почтового клиента,

- запрет хранения конфиденциальной информации на АРМ с интернетом,

- печать по смарт-карте,

- блокирование портов ввода-вывода и белый список МНИ,

- учет МНИ,

- требования к процессу стирания информации на МНИ при их передаче между работниками или во вне и их выводе из эксплуатации,

- шифрование МНИ при выносе за пределы компании,

- соответствующие логи.

6) Управление инцидентами:

- Мониторинг и анализ событий (логов):

- мониторинг логов СЗИ, АС, сетевого оборудования, ОС, сетевых приложений, СУБД и контроллера домена,

- SIEM,

- NTP,

- защита и контроль формирования логов,

- резервирование необходимого объема памяти для хранения логов в течении 3-х (2 УЗ) или 5-ти (1 УЗ) лет,

- нормализация и корреляция логов,

- логи самого SIEM.

- Обнаружение инцидентов и реагирование на них:

- регистрация, классификация и реагирование на инциденты,

- регламентация анализа и закрытия инцидентов,

- выделение и назначение ответственной группы реагирования,

- защита информации об инцидентах и доступ к ней в течение 3-х (2 УЗ) или 5-ти (1 УЗ) лет,

- логи доступа к информации об инцидентах.

7) Защита среды виртуализации и (с 2026 года) контейнеризации:

- жесткие требования по изоляции контуров ГОСТ между собой (если их несколько): разные гипервизоры, LUN/СХД,

- иные требования к сегментации виртуальной среды,

- ролевая модель (разным командам — разные группы ВМ),

- требования к пользовательским ВМ (VDI),

- 2FA для доступа к СХД, гипервизору и т.д.,

- СЗИ виртуализации (типа vGate) должны быть размещены на физике,

- требования к жизненному циклу и защите базовых образов ВМ, контейнеров,

- всевозможные логи сред виртуализации и контейнеризации.

8) Защита информации при удаленном доступе:

- определение правил — доступ по VPN, с 2FA,

- доменные устройства, закрепленные за работниками,

- MDM,

- весь трафик через инфраструктуру (запрет на split tunneling) для его контроля,

- отдельный сегмент сети для подключившихся удаленно,

- шифрование устройств, если на них разрешено обрабатывать конфиденциальную информацию.

Если вы подумали, что это конец, то спешу вас расстроить — ГОСТ предъявляет еще и требования жизненному циклу автоматизированных систем (АС), состоящему из 4-х этапов-состояний АС.

1) Создание/модернизация:

- разработка документации на АС (включая стандарт конфигурации),

- определение требований по защите АС,

- управление версиями,

- запрет на использование боевых данных в тестовой среде,

2) Ввод в эксплуатацию:

- размещение и настройка,

- контроль на соответствие разработанным ранее стандартам, конфигурации и требованиям,

- пентест, анализ уязвимостей и их устранение,

3) Эксплуатация:

- реализация защитных мер и их контроль,

- назначение лиц, ответственных за эксплуатацию и безопасность АС,

- своевременное обновление,

- отказоустойчивость,

- ежегодный пентест, анализ уязвимостей и их устранение,

- логирование изменений,

- тестирование обновлений,

4) Вывод из эксплуатации:

- защита резервных копий,

- стирание информации.

Внедрение мер ГОСТ 57580.1 в 2026 году

Поговорим про ГОСТ 57580.1, но теперь о том, как подойти к внедрению организационных и технических мер на практике, как и с чего следует начать и как подготовиться к внешнему аудиту.

Первое планирование

Ранее мы разобрали всю картину целиком, как строить ИБ с точки зрения ее управления и обеспечения по ГОСТ. Подробнее разберем то, с чего необходимо начать — самое первое планирование.

1) Определение области применения

Область применения — это перечень объектов и ресурсов доступа, подпадающих под требования, наш контур защиты (он же скоуп). Подход к определению области будет отличаться для ФО и подрядчиков.

Для определения области применения ФО нужно отталкиваться от автоматизированных систем и приложений (АС), которые обрабатывают информацию и (или) участвуют в технологических процессах, защита которых регулируется Положениями БР. После чего необходимо определить инфраструктуру, которая обеспечивает работу или с которой осуществляется доступ в АС, на уровнях ниже:

- ОС (учитывая контейнерные), СУБД, серверы приложений,

- серверные компоненты виртуализации и инфраструктурные сервисы,

- сетевые приложения и сервисы,

- аппаратное обеспечение.

Примечание: ФО вроде банков могут иметь широкий набор АС, защита которых регулируется разными Положениями БР. Хоть ГОСТ и поддерживает подход с выделением нескольких контуров, зачастую на практике изолировать их полностью задача весьма нетривиальная, а потому рекомендую объединять все такие АС в общий контур защиты по ГОСТ.

Особенностью подрядчиков на данном этапе будет являться то, что у них нет собственных АС, защита которых регулируется Положениями БР. Так, продолжая общую логику, в контур защиты ГОСТ необходимо выделить всю инфраструктуру (в разрезе уровней, приведенных ранее), с помощью которой осуществляется логический доступ или на которой размещаются АС ФО.

Итоговый перечень объектов и ресурсов доступа, входящих в область применения мер ГОСТ, должен быть регламентирован, но мы к этому еще вернемся.

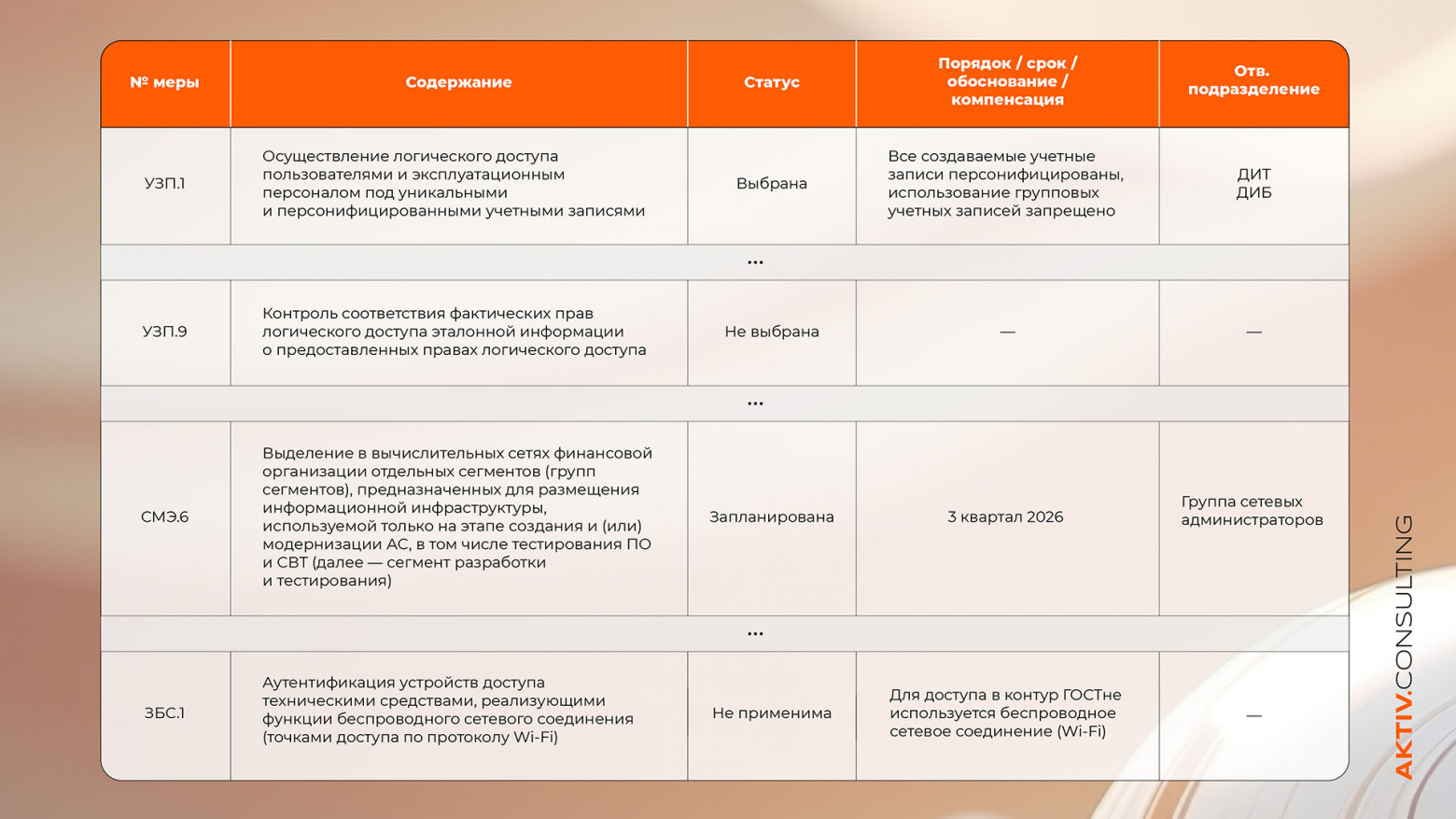

2) Выбор мер

В российском законодательстве понятие «выбор меры» является спецификой серии ГОСТ 57580, от чего часто возникают вопросы: с одной стороны, выбор меры это не то же самое, что ее реализация (вроде бы нам достаточно регламентировать то, что мы собираемся ее выполнять), с другой — внешний аудитор не поставит нам оценку за выбор, если мы не предоставим ему свидетельства фактического применения меры.

И все же, переводя текст ГОСТ на простой язык, для выбора мер необходимо:

- ознакомиться со всеми мерами, применимыми к нашему УЗ,

- убрать из них меры, которые не применимы к нашей инфраструктуре (например, мы не используем Wi-Fi, а значит и меры по его защите мы не выбираем или — у нас единый контур ГОСТ, а значит неприменимы все меры по изоляции контуров между собой и так далее),

- регламентировать получившийся набор мер,

- отметить какие из мер уже реализованы («выбраны») в компании,

- рассмотреть возможность реализации «не выбранных» мер и запланировать их на будущее — сроки, ответственные, бюджеты,

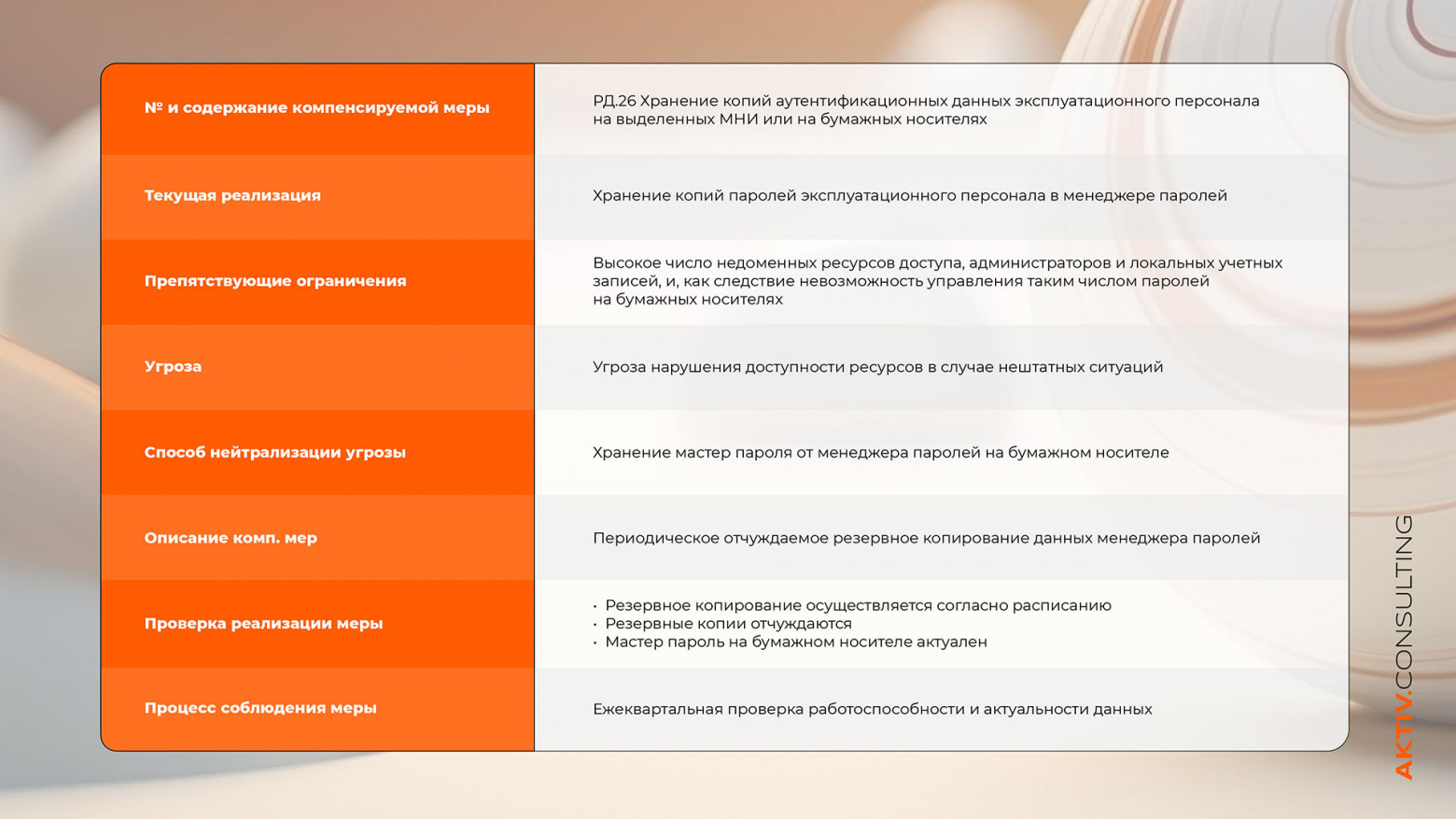

- если нельзя реализовать меру напрямую (например, в legacy АС отсутствует необходимый функционал) — подумать, чем компенсировать,

- вписать для каждой меры статус: выбрана / не выбрана / запланирована / компенсирована.

3) Регламентация и запуск процессов

Следующим шагом необходимо регламентировать порядок применения выбранных мер, т.е. описать то, как выбранные меры должны быть реализованы на практике (важно не забыть и о технических мерах). Сперва стоит определиться с подходом:

А) Каждый процесс обеспечения ИБ — это самостоятельный документ (положение/регламент). Классический вариант.

Б) Почти все регламентировано в едином документе, известном в мире ИБ как «ведомость применимости». Именно этот вариант я бы рекомендовал подрядчикам и новым компаниям.

Понятие такой «ведомости» (Statement of Applicability или «Заявление о применимости») приходит к нам оттуда же, откуда и PDCA — из ISO 27001. В классическом варианте этот документ содержит область применения требований и сам перечень требований (тех самых выбранных мер) — я предлагаю убить всех зайцев одновременно, добавив сюда же информацию о том, как именно выбранные меры выполняются и многое другое. Назовем наш документ, например, «Положение о выборе и порядке реализации мер ГОСТ 57580.1» и отразим в нем:

1) Описание документа, цели, термины и пр.

2) Область применения — перечень АС и инфраструктуры из контура.

3) Основная таблица с мерами:

- a. № меры — условное обозначение из ГОСТ,

- b. Содержание — текст меры из ГОСТ,

- c. Статус — выбрана (если уже реализовали) / запланирована (планируем реализовать) / не выбрана (не планируем реализовывать) / не применима (не требуется к реализации) / компенсируется (невозможно реализовать, используются иные дополнительные меры),

- d. Порядок реализации / срок планирования / обоснование неприменимости,

- e. Ответственное подразделение.

Пример заполнения:

4) Описание компенсирующих мер

Форма и пример заполнения:

5) Положения о контроле (КЗИ) и совершенствовании — кто и как часто должен проводить проверку всего, что мы написали, а также на основании чего и в каком порядке этот документ должен пересматриваться.

6) Положения об ответственности и необходимости ознакомления — ИБ ответственна за контроль всех мер, а вот за реализацию — подразделения, указанные в таблице (дополнительно все равно потребуются приказы с конкретными ФИО для мер РЗИ).

Подобное положение будет является универсальным и закрывает большинство мер ГОСТ из планирования, контроля и совершенствования. Также такой документ будет самой настоящей палочкой-выручалочкой при проверке от БР или внешнем аудите. Его демонстрация на этапе выбора компании для внешней оценки соответствия может даже снизить итоговую стоимость аудита, поскольку проверяющему останется лишь перепроверить все, что вы написали, а не выяснять как у вас что реализовано самому.

Для корректного первичного заполнения я все же рекомендую провести хотя бы раз внешний аудит. Конечно, это не обязательно, если у вас есть экспертиза и ресурсы внутри команды, однако на практике это исключительная редкость.

Техническое обеспечение

Мы выбрали меры, сделали документы... но все это имеет мало значения без технической защиты. Пройдемся по всем наложенным техническим средствам, которые требует ГОСТ для каждого из УЗ.

3. Минимальному УЗ — минимальный набор:

- классический межсетевой экран для выделения всех необходимых сегментов в отдельные VLAN, формирования ACL,

- средство резервного копирования — бэкапим данные, конфигурации, снапшоты ВМ, в общем, весь контур,

- криптошлюз (VPN) — туннелируем все внешние каналы связи,

- AntiSPAM и почтовый антивирус — защищаем внешний почтовый сервер,

- еще два антивируса разных производителей — один для АРМ, другой для серверов.

2. Для соответствия стандартному УЗ потребуется добавить:

- NGFW с IPS, потоковым антивирусом и фильтрацией пакетов по L7 на борту, эти модули необходимо настроить на трафик между всеми сегментами внутри контура и на его границе,

- WAF и AntiDDoS для защиты от атак на внешние ресурсы,

- сканер уязвимостей, который, помимо классических audit, inventory и pentest, имеет режим сканирования compliance для автоматизации анализа соответствия фактических настроек заданным стандартам конфигурации,

- антивирус для банкоматов и терминалов,

- DLP с агентской схемой для контентного анализа всех каналов: почта, интернет, МНИ, печать,

- 2FA — на любом шаге пути эксплуатационного персонала до администрирования (чем «левее», тем лучше),

- SIEM — организовываем мониторинг всех событий, а также реализуем многие другие меры с его помощью,

- CMDB/SGRC для учета активов,

- DAG для учета сетевых хранилищ,

- средство для размагничивания дисков может быть отдано на аутсорс (как и все остальное),

- MDM для ноутбуков и прочих устройств, с которых планируется удаленный доступ.

1. Для усиленного УЗ необходимо же будет дополнительно реализовать все ранее перечисленное в отказоустойчивой архитектуре, а также внедрить:

- 2FA уже для всех работников,

- IDM для автоматизации контроля учетных записей,

- средства доверенной загрузки на АРМ,

- средство для контроля целостности резервных копий и ПО АРМ,

- средство защиты виртуализации для контроля целостности запускаемых базовых образов.

И да, не забудем, что на каждое СЗИ необходим свой пакет рабочей документации согласно PDCA. Важно: описательные инструкции от вендора не подойдут, это должны быть внутренние документы с конкретными указаниями и настройками. Из положительных моментов — на этапе внедрения можно поручить это дело интегратору.

А все ли СЗИ строго обязательны? Как я говорил ранее, ГОСТ оперирует тем, что организации самостоятельно «выбирают» меры защиты. Для организаций 2 и 1 УЗ существует необходимый уровень, который нужно показать на внешней оценке — грубо говоря, соответствовать ГОСТ минимум на 86%. Так что ответ — нет. Необходимость внедрения СЗИ для соответствия ГОСТ нужно рассматривать через то, сколько мер оно покроет и какой вклад это внесет в общую оценку.

Часто 20% усилий дают 80% результата, так и здесь — наша задача набрать необходимый уровень минимальными силами, именно поэтому мы начинали с планирования и разработки документации, а дорогостоящие СЗИ мы временно аккуратно кладем в корзину тех нереализованных 14%.

Заключение

Мы выбрали меры, написали документы, внедрили или запланировали внедрять СЗИ. Что дальше? Снова вспоминаем цикл PDCA: с планированием покончено, а значит остается запустить и поддерживать реализацию, проводить контрольные мероприятия и ежегодное совершенствование системы защиты информации.

Однако есть еще кое-что:

- для ФО с 2 и 1 УЗ необходимо будет периодически подтверждать свое соответствие ГОСТ внешнему лицензиату ФСТЭК для отчетности перед БР,

- подрядчику, чтобы получить сертификат соответствия для работы с ФО, также понадобится внешний аудит.

Что для этого потребуется:

- выделить человека, который будет сопровождать весь аудит (ИБ-compliance менеджер, методолог или кто-угодно другой),

- предоставить все необходимые документы по ИБ,

- заполнять опросные листы и/или назначать интервью администраторам инфраструктуры и работникам, ответственным за применение мер ГОСТ — у них спросят все то, что написано в нашем Положении,

- собирать скриншоты и логи, подтверждающие выполнение мер (перенаправлять запросы от аудитора к исполнителям и собирать свидетельства для ответа).

Чего требовать от отчета:

- четкого указания области оценки (применения),

- для ФО — указания всех применимых Положений БР,

- указания методики оценки (ГОСТ Р 57580.2),

- всех необходимых, согласно методике, таблиц,

- объективности, а не конкретных оценок,

- качественных и подробных рекомендаций по устранению выявленных недостатков.

Как упростить себе жизнь:

- минимизировать область применения, особенно подрядчику: выделить действительно изолированный контур защиты — виртуальные рабочие места (VDI) в отдельной сети, терминальные серверы и т.д. — чем меньше область, тем меньше применимых требований,

- собирать свидетельства заранее: набиваем базу необходимых подтверждений в рамках внутренних аудитов,

- проводить комплексный аудит: если вам так или иначе нужно привлекать внешнюю оценку соответствия/эффективности в рамках различных требований (ГОСТ, ПДн, КИИ, PCI DSS), найдите компанию, способную выдать несколько отчетов после единого обследования,

- не делайте фиктивных отчетов: «липовые» отчеты видно невооруженным взглядом, а значит все равно заставят переделывать нормально (например, БР требует указывать цену аудита в форме отчетности и ставит на карандаш всех, у кого аудит получился подозрительно дешевым),

- если вы ФО, то попросите аудитора дополнительно сверстать вам форму отчетности в *.xls, чтобы самим не тратить на это кучу времени.

Ну вот и все! Теперь вы готовы читать, осмыслять и внедрять ГОСТ Р 575780.1. Пишите понравилась ли вам статья, какие темы интересно было бы раскрыть подробнее в отдельных статьях, а также с удовольствием отвечу на вопросы в комментариях.

Возрождение ГОСТ Р 57580.1: практический гайд по внедрению

Внедрение мер ГОСТ 57580.1 в 2026 году

#ГОСТ Р 57580.2 #851-П #683-П #833-П #719-П #821-П #Приказ Минцифры 453 #802-П #757-П #Поставщики услуг

пожалуйста, форму

и мы с вами свяжемся

ваша подписка

оформлена. Назад

к нам. В ближайшее время

мы с вами свяжемся. Назад

Мы будем оповещать вас

о встречах дискуссионного клуба. Назад

на дегустационную

консультацию